網絡規(guī)劃中的關鍵技術 VLAN與端口隔離的深度解析

在弱電工程,特別是網絡工程子系統的規(guī)劃與部署中,VLAN(虛擬局域網)和端口隔離是兩種常用且至關重要的二層網絡管理技術。雖然它們的目標在一定程度上相似——都是為了實現網絡邏輯隔離、優(yōu)化網絡性能和提升安全性——但其實現原理、應用場景和管理粒度有著本質的區(qū)別。理解這兩者的差異,是進行高效、安全網絡設計的基礎。

一、核心概念與工作原理

1. VLAN

VLAN是一種將物理局域網(LAN)在邏輯上劃分為多個獨立廣播域的技術。它工作在OSI模型的第二層(數據鏈路層)。通過給數據幀打上特定的VLAN標簽(如IEEE 802.1Q標準),交換機可以將屬于不同VLAN的端口進行邏輯分組。其核心特點是:

- 邏輯隔離:屬于不同VLAN的設備,即使連接到同一臺物理交換機,也無法直接進行二層通信,廣播幀被限制在本VLAN內。

- 跨物理設備:VLAN可以跨越多個網絡設備(交換機)進行配置,通過Trunk鏈路傳遞帶標簽的幀,從而構建一個與物理位置無關的邏輯網絡。

- 基于策略的劃分:VLAN的劃分可以基于端口、MAC地址、IP子網或協議等多種策略。

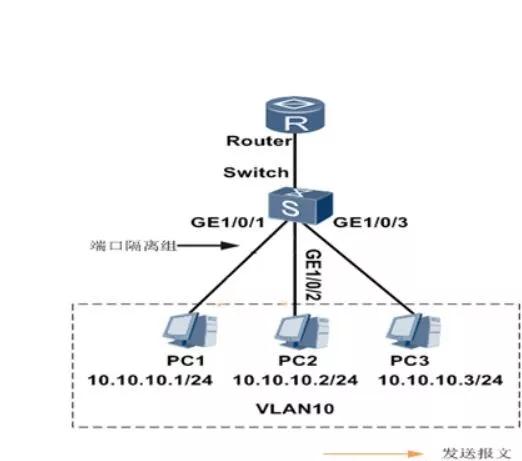

2. 端口隔離

端口隔離(也稱為端口保護或私有VLAN的簡化實現)是一種在同一廣播域(通常是同一VLAN或默認VLAN)內部,實現端口間相互隔離的技術。其主要特點包括:

- 物理/邏輯端口級隔離:在同一隔離組內的端口之間無法直接通信,但它們都可以與特定的上行端口(如連接網關或服務器的端口)通信。

- 不跨越設備:端口隔離配置通常生效于單臺交換機內部,是一種本地化策略。

- 目的純粹:主要目標是阻止同一用戶組(如酒店客房、學生宿舍、辦公區(qū)相鄰工位)內的終端設備相互訪問,防止ARP欺騙、病毒局域網傳播等安全風險,同時保證所有終端都能正常訪問網關和公共服務器。

二、主要區(qū)別對比

| 特性維度 | VLAN | 端口隔離 |

| :--- | :--- | :--- |

| 隔離層級 | 邏輯廣播域級別(子網級別)。 | 同一廣播域內的端口級別。 |

| 通信范圍 | 同一VLAN內可自由通信;不同VLAN間需通過路由器或三層交換機進行路由。 | 隔離組內端口間不可互訪,但均可與指定的“公共端口”通信。 |

| 可擴展性 | 強,可跨越多臺交換機,構建大型邏輯網絡。 | 弱,通常局限于單臺交換機。 |

| IP規(guī)劃 | 通常需要為不同VLAN規(guī)劃不同的IP子網。 | 所有端口通常屬于同一IP子網。 |

| 主要目的 | 邏輯網絡分段,隔離廣播域,增強安全性和管理靈活性。 | 在共享同一IP網段的前提下,實現用戶終端間的橫向訪問控制,提升安全性。 |

| 典型應用 | 部門隔離(如財務、研發(fā)、辦公網絡分離)、不同業(yè)務系統隔離、訪客網絡隔離。 | 酒店客房網絡、學生宿舍網絡、會議室、開放式辦公區(qū)——需要防止相鄰設備互訪的場景。 |

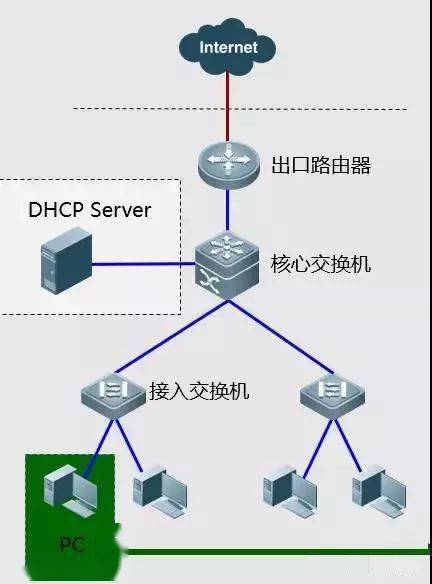

三、在網絡規(guī)劃中的協同應用

在實際的弱電工程網絡規(guī)劃中,VLAN和端口隔離并非互斥,而是可以協同工作,形成多層防御和精細化管理。

經典組合方案示例:

1. 宏觀邏輯隔離(使用VLAN):將整個網絡劃分為“員工VLAN”、“訪客VLAN”、“設備管理VLAN”等。

2. 微觀內部隔離(使用端口隔離):在“員工VLAN”內部,為進一步防止同一部門或區(qū)域內終端間的攻擊或干擾,在接入交換機上啟用端口隔離功能。這樣,所有員工終端都能訪問公司的服務器和互聯網(通過網關),但彼此之間無法直接掃描或攻擊。

這種組合實現了:

- 安全性疊加:既防范了跨部門的網絡風險(VLAN層面),又防范了部門內部的橫向威脅(端口隔離層面)。

- 管理簡化:所有員工仍處于同一IP子網,IP地址管理相對簡單,無需為每個小區(qū)域劃分子網。

- 策略靈活:對于有內部協作需求的部門(如研發(fā)組),可以關閉端口隔離;對于安全要求高的區(qū)域(如財務部開放辦公區(qū)),則開啟端口隔離。

###

簡而言之,VLAN像是為一座大樓修建了多個獨立的樓層或單元,不同單元間需要“樓梯或電梯”(路由器)才能互通;而端口隔離則像是在同一個大房間(VLAN)內,為每個工位安裝了隔板,阻止相鄰工位直接傳遞東西,但大家都能與房間前方的講臺(網關)交流。

在網絡工程規(guī)劃階段,設計者應根據實際業(yè)務需求、安全等級、管理復雜度和成本等因素綜合考量:

- 當需要根據職能、部門或業(yè)務類型進行完全的邏輯和三層隔離時,應優(yōu)先規(guī)劃VLAN。

- 當主要需求是在同一網段內(如IP地址資源有限或管理要求),阻止同級用戶終端間的直接通信時,端口隔離是一種輕量、高效的解決方案。

- 在大型或高安全要求的網絡中,兩者結合使用往往能提供更優(yōu)的網絡架構。

如若轉載,請注明出處:http://m.cd508.cn/product/82.html

更新時間:2026-04-08 13:51:21